Uważasz, że to było pomocne? Podziel się tym z innymi.

Wstęp

Dyrektywa NIS2 [Dyrektywa (UE) 2022/2555] oznacza istotną zmianę w europejskim zarządzaniu cyberbezpieczeństwem. Dla wielu organizacji to coś więcej niż aktualizacja regulacyjna – wymaga strukturalnej zmiany w sposobie zarządzania cyberbezpieczeństwem, nadzoru nad nim i jego ciągłego doskonalenia.

Zamiast jedynie wprowadzać nowe środki techniczne, NIS2 wynosi cyberbezpieczeństwo do rangi strategicznej odpowiedzialności na poziomie zarządczym, stawiając jasne oczekiwania wobec kierownictwa i osadzając odporność w całej organizacji.

Ten artykuł koncentruje się na tym, co w praktyce oznacza zgodność z NIS2 i jak zbudować skalowalne, gotowe do audytu ramy cyberbezpieczeństwa zgodne z wymaganiami dyrektywy.

Wprowadzenie do samej dyrektywy, sektorów objętych zakresem i kluczowych elementów znajdziesz w tym wpisie blogowym dotyczącym NIS2.

Co naprawdę oznacza zgodność z NIS2

Zgodność z NIS2 wykracza daleko poza wdrożenie pojedynczych zabezpieczeń. Zakłada budowę zintegrowanego systemu zarządzania, który obejmuje:

-

Jasną odpowiedzialność kadry zarządzającej

-

Zarządzanie bezpieczeństwem i priorytetyzację oparte na ryzyku

-

Ustrukturyzowane procesy zgłaszania incydentów i reagowania

-

Planowanie ciągłości działania i odporności na zakłócenia

-

Nadzór nad bezpieczeństwem łańcucha dostaw i dostawców

-

Dokumentację, dowody oraz współpracę z organami nadzorczymi

Krótko mówiąc, NIS2 wymaga od organizacji wykazania nie tylko, że wdrożono zabezpieczenia, ale także że te zabezpieczenia są zarządzane, monitorowane i stale doskonalone.

Ta zmiana wymusza przejście od doraźnych praktyk cyberbezpieczeństwa do powtarzalnego, mierzalnego i transparentnego modelu zarządzania.

NIS2 vs NIS1: Co się zmieniło?

Organizacje zaznajomione z pierwotną dyrektywą NIS zauważą, że NIS2 wprowadza istotne zmiany w zakresie, odpowiedzialności, egzekwowaniu przepisów i oczekiwaniach operacyjnych. Różnice obejmują:

-

Szerszy zestaw sektorów objętych regulacją

-

Ustandaryzowane kryteria wielkości kwalifikujące do objęcia regulacją

-

Wyraźnie określoną odpowiedzialność najwyższego kierownictwa

-

Szczegółowe wymagania dotyczące zarządzania ryzykiem, obsługi incydentów i bezpieczeństwa łańcucha dostaw

-

Wieloetapowy proces zgłaszania incydentów

-

Silniejszy i bardziej zharmonizowany nadzór

-

Znacznie wyższe sankcje

Zmiany te podnoszą cyberbezpieczeństwo z poziomu zagadnienia operacyjnego do rangi priorytetu zarządczego na poziomie całego przedsiębiorstwa – i sprawiają, że ustrukturyzowane ramy stają się niezbędne.

| Obszar | NIS1 | NIS 2 |

|---|---|---|

| Zakres i sektory | Ograniczony do niewielkiej grupy operatorów usług kluczowych i kilku dostawców usług cyfrowych. | Rozszerzony na znacznie więcej podmiotów kluczowych i ważnych w dodatkowych sektorach (np. produkcja, żywność, infrastruktura cyfrowa). |

| Kryterium wielkości | Brak ustandaryzowanych kryteriów opartych na wielkości; włączenie zależało głównie od kwalifikacji sektorowej. | Dotyczy wszystkich średnich i dużych podmiotów w sektorach objętych zakresem zgodnie z zasadą „size-cap” – przy dodatkowym uwzględnieniu mniejszych podmiotów w przypadku niektórych usług o wysokim wpływie. |

| Zarządzanie | Koncentracja na bezpieczeństwie operacyjnym z ograniczonymi obowiązkami zarządczymi. | Wyraźna odpowiedzialność na poziomie zarządu, obowiązkowy nadzór i szkolenia z cyberbezpieczeństwa dla organów zarządzających. |

| Obowiązki w zakresie zarządzania ryzykiem | Ogólny wymóg „odpowiednich i proporcjonalnych” środków bezpieczeństwa. | Szczegółowy zestaw wymaganych środków technicznych i organizacyjnych (np. analiza ryzyka, obsługa incydentów, BCM, bezpieczeństwo łańcucha dostaw, szyfrowanie). |

| Zgłaszanie incydentów | Jeden etap zgłoszenia w ciągu 72 godzin dla istotnych incydentów. | Trzystopniowe zgłaszanie istotnych incydentów: wczesne ostrzeżenie (24 h), zgłoszenie incydentu (72 h) i raport końcowy (1 miesiąc). |

| Nadzór i sankcje | Mniej zharmonizowany nadzór krajowy i niższe sankcje. | Silniejszy, zharmonizowany nadzór i znacznie wyższe kary (do 10 mln euro lub 2% globalnego obrotu). |

| Bezpieczeństwo łańcucha dostaw | Ujęte tylko pośrednio. | Wyraźne obowiązki oceny i kontroli ryzyk ICT w łańcuchu dostaw i ryzyk stron trzecich. |

Przegląd najważniejszych różnic między NIS1 i NIS2

Kluczowe wymagania NIS2 (i co oznaczają w praktyce)

NIS2 wprowadza szereg daleko idących wymagań w obszarze bezpieczeństwa, zarządzania i operacji, które dotyczą kluczowych i ważnych podmiotów objętych zakresem. Poniżej przedstawiono główne obszary wymagań oraz to, jak zwykle przekładają się one w praktyce na obowiązki organizacyjne.

1. Zarządzanie i odpowiedzialność

NIS2 wprowadza wyraźne obowiązki dla organu zarządzającego, w tym nadzór, alokację zasobów oraz obowiązkowy udział w szkoleniach z cyberbezpieczeństwa.

Organizacje muszą zapewnić, aby kierownictwo mogło:

-

Zatwierdzać i nadzorować zarządzanie ryzykiem cyberbezpieczeństwa

-

Monitorować zabezpieczenia i działania ograniczające ryzyko

-

Wykazywać zgodność poprzez dokumentację i dowody

-

Brać odpowiedzialność za braki

Jak pomaga ADOGRC:

Ujednolicona struktura zarządzania łącząca odpowiedzialności, zabezpieczenia, ryzyka i KPI daje kadrze zarządzającej wgląd w czasie rzeczywistym oraz możliwość przedstawienia audytowalnych dowodów w każdej chwili.

2. Zarządzanie ryzykiem

NIS2 wymaga podejścia do bezpieczeństwa opartego na ryzyku. Obejmuje to:

-

Prowadzenie rejestrów zasobów i mapowanie ich krytyczności

-

Przeprowadzanie ustrukturyzowanych ocen ryzyka cybernetycznego i operacyjnego

-

Wdrażanie, monitorowanie i przegląd środków technicznych i organizacyjnych

-

Śledzenie planów postępowania z ryzykiem i jego ograniczania

Jak pomaga ADOGRC:

Scentralizowane repozytoria ryzyka, zautomatyzowane workflow i powiązane zabezpieczenia usprawniają oceny i zapewniają spójne, oparte na dowodach zarządzanie ryzykiem.

3. Zarządzanie incydentami i raportowanie

NIS2 nakłada trzystopniową strukturę raportowania:

-

Wczesne ostrzeżenie w ciągu 24 godzin

-

Zgłoszenie incydentu w ciągu 72 godzin

-

Raport końcowy w ciągu jednego miesiąca

Aby spełnić wymagania, organizacje muszą mieć:

-

Zdefiniowane kryteria klasyfikacji

-

Jasne procesy reagowania i zakresy odpowiedzialności

-

Kompletną dokumentację incydentów i ścieżki dowodowe

Jak pomaga ADOGRC:

Kompleksowe zarządzanie cyklem życia incydentu zapewnia, że każdy incydent jest śledzony, analizowany, powiązany z zabezpieczeniami i możliwy do raportowania zgodnie z terminami NIS2.

4. Bezpieczeństwo łańcucha dostaw i stron trzecich

NIS2 znacząco wzmacnia oczekiwania dotyczące nadzoru nad dostawcami i usługodawcami. Organizacje muszą:

-

Identyfikować i dokumentować krytyczne zależności

-

Oceniać poziom bezpieczeństwa dostawców

-

Egzekwować wymogi bezpieczeństwa w umowach

-

Ciągle monitorować ryzyka stron trzecich

Jak pomaga ADOGRC:

Oceny dostawców, scoring ryzyka i śledzenie działań naprawczych pozwalają organizacjom zarządzać ekspozycją na ryzyka łańcucha dostaw w ramach jednej zintegrowanej platformy.

5. Ciągłość działania i zarządzanie kryzysowe

NIS2 kładzie nacisk na odporność poprzez:

-

Analizy wpływu na biznes (BIA)

-

Definiowanie celów odtworzeniowych (MTPD, RTO, RPO)

-

Testowane plany ciągłości działania i odtwarzania po zakłóceniu

-

Struktury komunikacji kryzysowej

Jak pomaga ADOGRC:

Powiązane plany ciągłości działania, BIA, metryki odtworzeniowe i dashboardy zapewniają gotowość oraz zgodność we wszystkich krytycznych operacjach.

Sprawdź: Poznaj zintegrowane rozwiązanie ADOGRC do zarządzania ciągłością działania.

6. Kontrola i nadzór nad zgodnością

NIS2 rozróżnia podmioty kluczowe i ważne, przy czym dla podmiotów kluczowych przewidziano bardziej rygorystyczny nadzór ex-ante i ex-post. Dlatego organizacje muszą:

-

Utrzymywać dokumentację i dowody dotyczące środków zarządzania ryzykiem

-

Monitorować wdrożenie środków dla pełnej przejrzystości

-

Być przygotowane na audyty, kontrole i nakazy działań naprawczych ze strony organów

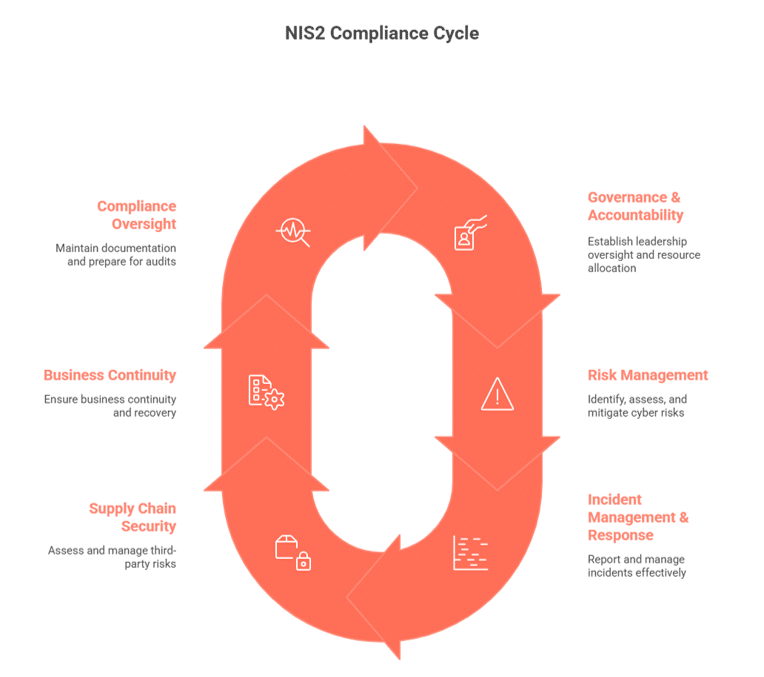

Wymagania NIS2 zwizualizowane w cyklu zgodności

Dzięki bibliotece zgodności ADOGRC mapuje wszystkie właściwe, specyficzne dla firmy wymagania do ryzyk, środków, zabezpieczeń i właścicieli. Kokpity zarządcze z wizualizacją statusu w czasie rzeczywistym i raporty wspierają audyty, kontrole i obowiązki dokumentacyjne zarówno dla podmiotów kluczowych, jak i ważnych.

Uprość zgodność z NIS2 dzięki zintegrowanemu rozwiązaniu ADOGRC.

Typowe wyzwania przy wdrażaniu NIS2

Nawet przy dobrze zdefiniowanych ramach wdrożenie NIS2 może być trudniejsze, niż się wydaje. Oto typowe wyzwania, które możesz napotkać:

-

Rozdrobnione wdrożenie krajowe

Państwa członkowskie wdrażają NIS2 poprzez własne przepisy krajowe i harmonogramy, co tworzy niepewność i różnice w szczegółach, takich jak listy sektorów, praktyki nadzorcze i terminy. -

Ograniczone zasoby i budżet

Średnie podmioty i instytucje publiczne często nie mają wyspecjalizowanego personelu, narzędzi ani budżetu, aby budować manualne ramy zarządzania. Wymagania NIS2 szybko wykraczają poza podejście oparte na arkuszach kalkulacyjnych. -

Luki w mechanizmach zarządzania i brak zaangażowania kierownictwa

Wiele organizacji nadal postrzega bezpieczeństwo jako temat IT. Ponieważ NIS2 przenosi odpowiedzialność na zarząd i wymaga odpowiedniego szkolenia, struktury zarządcze i mechanizmy raportowania muszą zostać zrewidowane. -

Złożoność łańcucha dostaw i wpływ na MŚP

Nawet organizacje, które nie są bezpośrednio objęte zakresem, odczują NIS2 poprzez wymagania kontraktowe klientów. Dostawcy muszą wykazać zabezpieczenia, zdolność raportowania incydentów i rozwiązania w zakresie ciągłości działania, aby pozostać częścią krytycznych łańcuchów wartości. -

Nakładające się ramy regulacyjne

NIS2 rzadko funkcjonuje w izolacji. Wiele podmiotów już pracuje z ISO 27001, DORA (dla podmiotów finansowych), NIST CSF lub BSI IT-Baseline.

Bez centralnego widoku organizacje ryzykują powielanie pracy i niespójne zabezpieczenia.

Zamiast tworzyć ramy działania od zera, podejście oparte na mapowaniu – wspierane przez ustrukturyzowaną bibliotekę zgodności – pomaga dopasować wymagania NIS2 do istniejących mechanizmów. Dzięki temu można identyfikować obszary wspólne, ograniczać duplikację pracy i łatwiej zarządzać zgodnością w ramach obecnych procesów.

5 kroków do zapewnienia zgodności z NIS2

Ta sekcja przedstawia praktyczne, możliwe do wdrożenia podejście do osiągnięcia gotowości na NIS2.

Krok 1: Oceń ekspozycję i dojrzałość

Ustal, jakie wymagania dla Twojej organizacji zakłada NIS2, przeprowadź analizę luk i oceń obecny poziom zarządzania oraz ryzyka.

Krok 2: Zdefiniuj mechanizmy zarządzania, role i zabezpieczenia

Doprecyzuj odpowiedzialności, sformalizuj polityki, przypisz właścicieli i wprowadź ustrukturyzowane wytyczne zabezpieczeń zgodne z NIS2.

Krok 3: Zmapuj wymagania NIS2 do istniejących ram i mechanizmów

W miarę możliwości wykorzystuj istniejące zabezpieczenia, aby uniknąć duplikacji i wzmocnić audytowalność.

Krok 4: Wdróż ciągły monitoring i obsługę incydentów

Skonfiguruj kokpity zarządcze, listy KPI, cykle raportowania i ustrukturyzowane workflow dla incydentów.

Krok 5: Raportuj, audytuj i udoskonalaj

Utrzymuj kompletną dokumentację, prowadź audyty i włączaj wyciągnięte wnioski do wytycznych bezpieczeństwa.

Jak zamienić NIS2 w przewagę

Choć NIS2 wprowadza nowe obowiązki, daje też realną szansę na unowocześnienie sposobu zarządzania cyberbezpieczeństwem:

- Ulepszona transparentność i właścicielstwo – mapuj ryzyka, incydenty i zabezpieczenia do odpowiedzialnych interesariuszy, aby każdy wiedział, kto za co odpowiada i dlaczego.

- Szybsza reakcja – definiuj procesy, wytyczne i mierzalne KPI, aby skrócić czas identyfikacji ryzyk i odtwarzania po zaistniałych zakłóceniach.

- Większe zaufanie – klienci, partnerzy i prawodawcy zyskują pewność dzięki transparentnemu podejściu opartemu na ryzyku.

- Spójność ryzyka i odporności – połącz ryzyka cyberbezpieczeństwa z zarządzaniem ryzykiem przedsiębiorstwa i inicjatywami odporności, aby decyzje bezpieczeństwa bezpośrednio wspierały szersze cele biznesowe.

Organizacje, które osadzają NIS2 w szerszej strategii GRC, zamieniają zgodność w strategiczny wyróżnik, a nie koszt.

Podsumowanie

NIS2 fundamentalnie zmienia zarządzanie cyberbezpieczeństwem w całej UE. Osiągnięcie zgodności wymaga ustrukturyzowanych ram opartych na ryzyku, który porządkują odpowiedzialności, wzmacniają zarządzanie incydentami i utrzymują odporność łańcucha dostaw.

Platformy takie jak ADOGRC pomagają organizacjom spełnić te wymagania, łącząc ryzyka, zabezpieczenia, incydenty, środki ciągłości działania i nadzór nad dostawcami w jednym zintegrowanym środowisku, dzięki czemu zgodność staje się motorem odporności i długoterminowego zaufania.