Hat Ihnen der Artikel weitergeholfen? Dann teilen Sie ihn gerne mit Ihren Kolleg:innen.

Einführung

Datensouveränität hat sich von einer rechtlichen Formalität zu einem zentralen Pfeiler der operativen Resilienz entwickelt. Was früher an Compliance-Teams delegiert und nur bei regulatorischen Änderungen erneut betrachtet wurde, steht heute im Mittelpunkt des Risikomanagements und der Interaktion mit Aufsichtsbehörden.

Mit der zunehmenden Komplexität und Fragmentierung von IT-Ökosystemen sind auch die regulatorischen Anforderungen deutlich gestiegen – von der reinen Sicherung von Daten hin zum Nachweis, dass Sie jederzeit Kontrolle und Eigentum über diese besitzen. Für Organisationen in den Bereichen Finanzwesen, Gesundheitswesen, Energie und anderen kritischen Infrastrukturen ist der Nachweis von Datenhoheit zu einem direkten Faktor für regulatorische Konformität und operative Resilienz geworden.

In diesem Blog beleuchten wir, was Datensouveränität für regulierte Organisationen tatsächlich bedeutet – und warum Entscheidungen über das Bereitstellungsmodell, die oft als rein technische Fragen erscheinen, in Wirklichkeit Governance-Entscheidungen sind.

Warum Datensouveränität zur strategischen Priorität geworden ist

Mehrere Entwicklungen haben dazu geführt, dass Datensouveränität heute ganz oben auf der Agenda von Führungskräften steht. Ein genauer Blick darauf zeigt, warum das Thema eine bewusste und strategische Auseinandersetzung erfordert.

Zunehmender regulatorischer Druck auf Datenkontrolle

Im Zuge von NIS2 und DORA hat sich die Rolle der Aufsichtsbehörden von passiver Überwachung hin zu aktiver Überprüfung verschoben. Datensouveränität dient dabei zunehmend als zentraler Nachweis dafür, dass Ihre Organisation tatsächliche – und nicht nur vertraglich geregelte – Verantwortung übernimmt.

Steigende grenzüberschreitende Datenflüsse und rechtliche Risiken

Jedes grenzüberschreitende Backup oder jede Integration externer Anbieter kann ein potenzielles rechtliches Risiko darstellen. In einer fragmentierten globalen Landschaft ist die Cloud längst keine grenzenlose Utopie mehr, sondern vielmehr ein komplexes Geflecht sich überschneidender Rechtsräume.

Cloud-Nutzung wirft neue Fragen zur Zuständigkeit auf

Cloud-Umgebungen sind global ausgelegt, rechtliche Verantwortung bleibt jedoch national oder regional verankert. Selbst wenn Daten in einer bestimmten Region gespeichert werden, können ausländische Zugriffsrechte oder Eigentumsstrukturen zu Herausforderungen in Bezug auf die Datensouveränität führen.

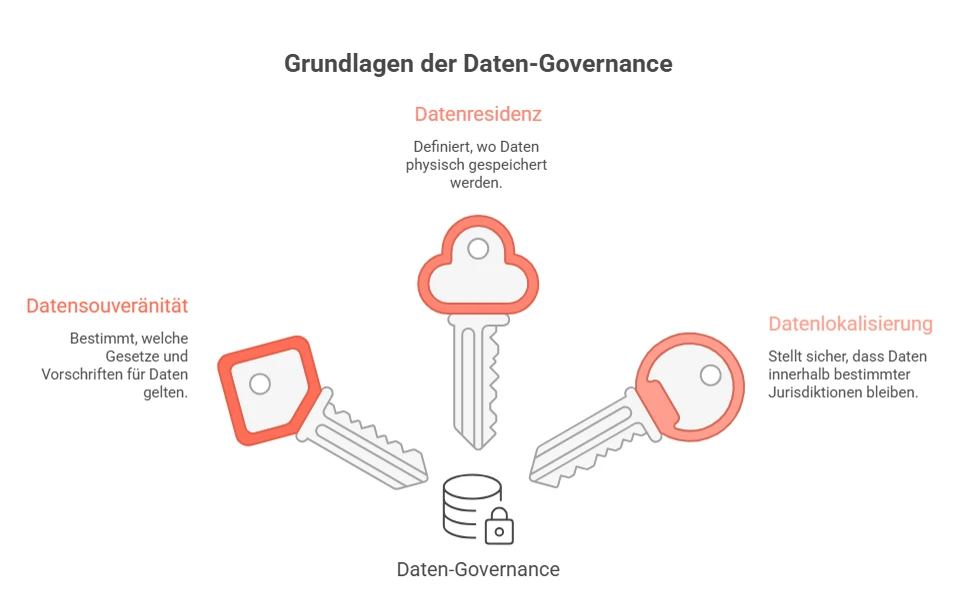

Was Datensouveränität in der Praxis wirklich bedeutet

Im Kern geht es bei Datensouveränität um rechtliche Zuständigkeit: Welche Rechtsordnung auf Ihre Daten Anwendung findet – unabhängig davon, wo diese physisch gespeichert sind.

Dies wird häufig mit zwei verwandten, aber klar unterschiedlichen Konzepten verwechselt:

- Datenresidenz beschreibt den physischen Speicherort von Daten.

- Datenlokalisierung bezieht sich auf gesetzliche Vorgaben, Daten innerhalb einer bestimmten Rechtsordnung zu speichern.

Geografie ist jedoch nicht gleich Souveränität. Der physische Speicherort ist eine Frage des Ortes – Souveränität hingegen beschreibt ein Machtverhältnis. Echte Datensouveränität bedeutet, dass Ihre Daten vor dem Zugriff fremder Rechtsräume geschützt sind und vollständig unter Ihrer operativen Kontrolle bleiben.

Während Datensouveränität die rechtliche Verantwortung definiert,

beschreiben Datenresidenz und -lokalisierung lediglich, wo und wie Daten gespeichert werden müssen.

In der Praxis erfordert echte Kontrolle:

- Klar definierte Eigentums- und Verantwortungsstrukturen

- Eindeutige Zugriffsrechte und Governance für privilegierte Zugriffe

- Transparente Audit-Trails

- Klare Regelungen zu Verschlüsselung und Schlüsselmanagement

- Vertragliche Transparenz hinsichtlich der Einbindung von Drittparteien

Datensouveränität ist keine technische Einstellung. Sie ist ein Governance-Auftrag, der Ihre Infrastrukturentscheidungen direkt mit Ihrem Risikoprofil und Ihrem Internen Kontrollsystem (IKS) verknüpfen muss – um jederzeit auditfähig zu sein.

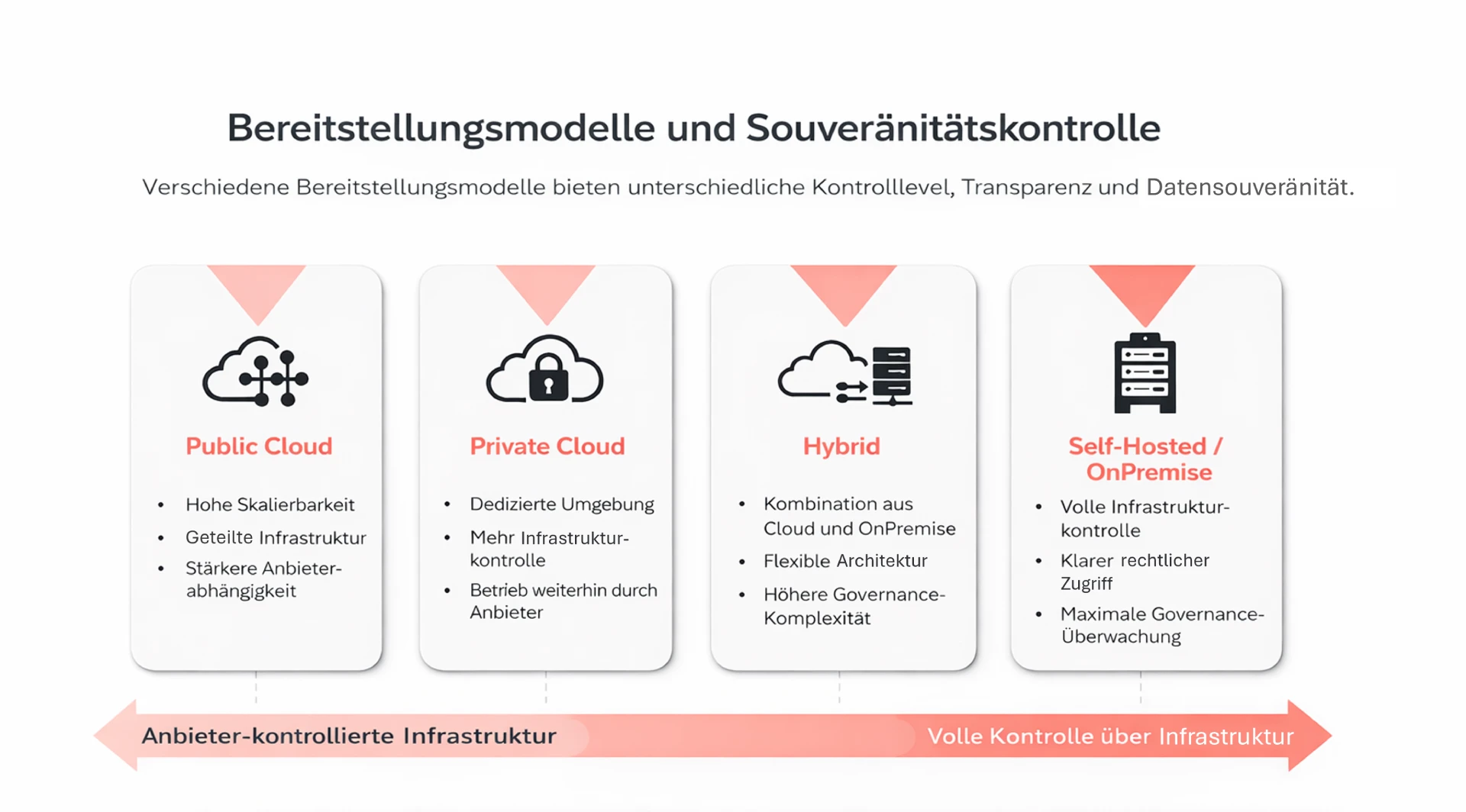

Wie Bereitstellungsmodelle die Datensouveränität beeinflussen

Die gewählte Deployment-Architektur hat unmittelbaren Einfluss auf die Datensouveränität. Ihr Infrastrukturmodell bestimmt, wie viel Kontrolle Ihre Organisation über ihre Daten behält – und wie überzeugend sich diese Kontrolle gegenüber Aufsichtsbehörden nachweisen lässt.

Bereitstellungsmodelle beeinflussen maßgeblich, wie viel Kontrolle Organisationen über Infrastruktur, Zugriff und Datensouveränität behalten.

Public Cloud

Public-Cloud-Umgebungen bieten Skalierbarkeit und moderne Sicherheitsfunktionen. Gleichzeitig gehen sie jedoch mit folgenden Herausforderungen einher:

- Geteilte Verantwortungsmodelle

- Komplexe Ökosysteme aus Subdienstleistern

- Potenzielle grenzüberschreitende Datenverarbeitung

- Höhere Abhängigkeit von Anbieter-Richtlinien

Die Datensouveränität in Public-Cloud-Umgebungen hängt daher stark von Zugriffssteuerung, Verschlüsselungskonzepten und vertraglicher Transparenz ab.

Private Cloud

Private-Cloud-Modelle bieten mehr Isolation und Kontrolle, beinhalten jedoch häufig weiterhin Drittanbieter-Infrastruktur. Entsprechend hängt die Datensouveränität insbesondere von folgenden Faktoren ab:

- Der rechtlichen Zuständigkeit des Rechenzentrums

- Governance für administrativen Zugriff

- Auditrechten und Monitoring-Möglichkeiten

Die Private Cloud erhöht die Kontrolle, ersetzt jedoch nicht die Notwendigkeit klarer Governance-Strukturen.

Hybride Umgebungen

Hybride Modelle verbinden Flexibilität mit erhöhter Komplexität. Datenflüsse zwischen On-Premises- und Cloud-Systemen erfordern daher:

- Konsistentes Zugriffsmanagement

- Zentralisiertes Logging

- Klare Zuweisung von Verantwortlichkeiten

- Abgestimmte Incident-Response-Prozesse

Ohne eine starke Integration in die Governance-Strukturen besteht die Gefahr, dass in hybriden Setups Verantwortlichkeiten verschwimmen.

Self-Hosted / On-Premises

Self-Hosted- bzw. On-Premises-Modelle bieten das höchste Maß an Kontrolle über die Infrastruktur. Organisationen behalten dabei die vollständige Hoheit über:

- Den physischen Standort der Daten

- Die Netzwerksegmentierung

- Administrative Zugriffe

- Monitoring und Logging

Gerade für stark regulierte Branchen vereinfacht dieses Modell die Nachweisbarkeit von Verantwortlichkeiten und stärkt die Auditfähigkeit nachhaltig.

Einfluss des Bereistellungsmodells auf zentrale Dimensionen

Unabhängig von der gewählten Architektur beeinflussen Deployment-Entscheidungen mehrere Schlüsselfaktoren der Datensouveränität:

- Jurisdiktionale Zuständigkeit

- Welcher rechtliche Rahmen gilt für gespeicherte und verarbeitete Daten – und lässt sich dies gegenüber Aufsichtsbehörden eindeutig nachweisen?

- Drittparteien-Exposition

- In welchem Ausmaß erhalten Anbieter, Cloud-Provider oder Subdienstleister administrativen oder operativen Zugriff auf Daten?

- Regulatorische Rechenschaftspflicht

- Die Fähigkeit, Kontrolle und Aufsicht durch strukturierte Maßnahmen, Dokumentation und Audit-Trails transparent darzulegen.

- Transparenz bei Vorfällen

- Vollständige Nachvollziehbarkeit von Infrastruktur, Protokollen und Prozessen im Falle von Sicherheitsvorfällen oder Betriebsstörungen.

Diese Faktoren sind insbesondere bei der Auswahl unternehmensweiter Systeme entscheidend. Eine GRC-Plattform bildet das Zentrum Ihrer Compliance-Strukturen. Da sie besonders sensible Risiko- und Kontrolldaten verarbeitet, ist das gewählte Bereitstellungsmodell eine der wichtigsten Souveränitätsentscheidungen überhaupt.

Warum Self-Hosting die regulatorische Resilienz stärkt

Datensouveränität ist ein strukturelles Fundament. Auch wenn Self-Hosting nicht in jedem Fall zwingend erforderlich ist, schafft es eine „Sovereignty-by-Design“-Basis mit zahlreichen Vorteilen:

Volle Kontrolle über die Infrastruktur

Organisationen legen präzise fest, wo Daten gespeichert werden und wer darauf Zugriff hat.

Jurisdiktionale Klarheit

Die Verortung geschäftskritischer Systeme innerhalb klar definierter Rechtsräume reduziert das Risiko widersprüchlicher rechtlicher Ansprüche.

Nahtlose Integration in die interne Governance

Self-Hosted-Systeme lassen sich optimal in bestehende Sicherheitsarchitekturen, Managementstrukturen und interne Kontrollsysteme (IKS) einbinden.

Stabilität und Unabhängigkeit

Organisationen sind weniger anfällig für externe politische Entwicklungen oder kurzfristige Änderungen bei Drittanbietern, die den Datenzugriff oder vertragliche Rahmenbedingungen beeinflussen könnten.

Wie ADOGRC eine souveräne und sichere Bereitstellung ermöglicht

ADOGRC setzt Datensouveränität gezielt in die Praxis um – durch eine Deployment-Architektur, die speziell für regulierte Umgebungen entwickelt wurde. Da GRC-Systeme im Zentrum der Geschäftskontinuität stehen, ist ADOGRC vollständig containerisiert und in drei Modellen verfügbar:

- SaaS auf dedizierter EU-Infrastruktur

- Private Cloud in der vom Kunden gewählten Region

- On-Premises innerhalb der eigenen Firewall

Diese Flexibilität ermöglicht es Organisationen, genau festzulegen, wo ihre Daten gespeichert werden, wer administrativen Zugriff hat und wie Updates sowie Patches gesteuert werden. Datensouveränität wird damit von einem theoretischen Konzept zu einer konkret konfigurierbaren Realität.

Über die Infrastruktur hinaus verankert ADOGRC Souveränität auch in den täglichen Abläufen. Die Plattform verknüpft Risiken, Kontrollen und Compliance-Anforderungen mit klar definierten Verantwortlichkeiten. Sämtliche Änderungen, Zugriffe und Prüfungen werden in Audit-Trails dokumentiert. Wenn Auditoren nachvollziehen möchten, wer eine Kontrolländerung wann und auf welcher Grundlage genehmigt hat, ist die Antwort mit nur einem Klick verfügbar.

Durch die Kombination aus flexiblen Bereitstellungsoptionen und strukturierten, nachvollziehbaren Workflows stellt ADOGRC sicher, dass Datensouveränität kein abstraktes Ziel bleibt, sondern ein überprüfbarer Bestandteil Ihrer GRC-Strategie wird.

Zusammenfassung

Datensouveränität ist längst kein isoliertes Thema mehr für Rechts- oder IT-Abteilungen. Für stark regulierte Organisationen durchdringt sie heute sämtliche Bereiche des Risikomanagements und der Interaktion mit Aufsichtsbehörden.

Das richtige Bereitstellungsmodell zu wählen, ist dabei notwendig – aber nicht ausreichend. Datensouveränität muss im operativen Alltag verankert sein: in Prozessen, Kontrollen und nachvollziehbaren Audit-Trails.

Genau hier setzen GRC-Plattformen wie ADOGRC an. Durch die Verbindung von flexibler Bereitstellung, klar strukturierten Governance-Workflows und transparenter Nachvollziehbarkeit ermöglichen sie es Organisationen, Kontrolle nicht nur zu behaupten, sondern belastbar nachzuweisen.